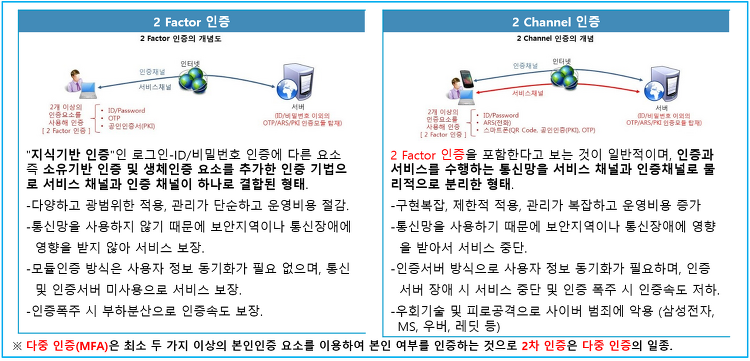

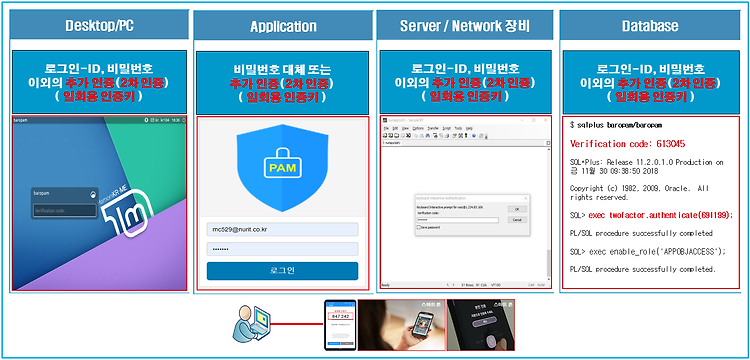

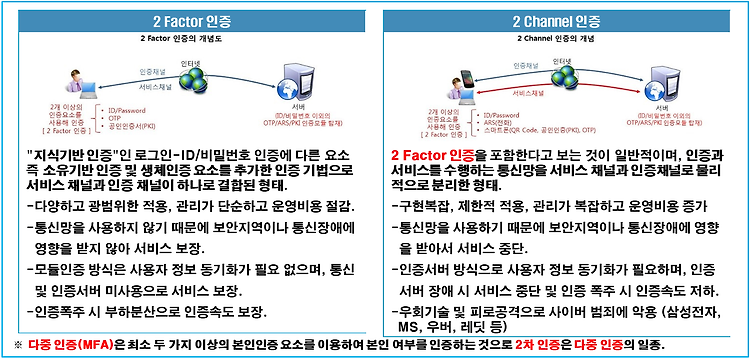

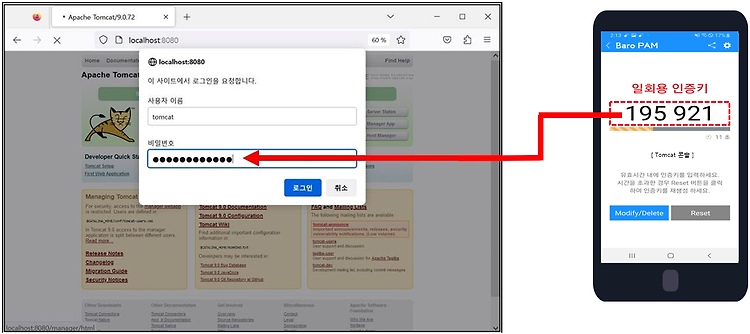

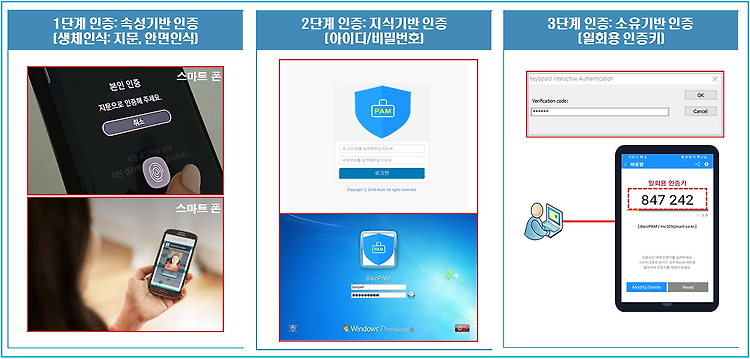

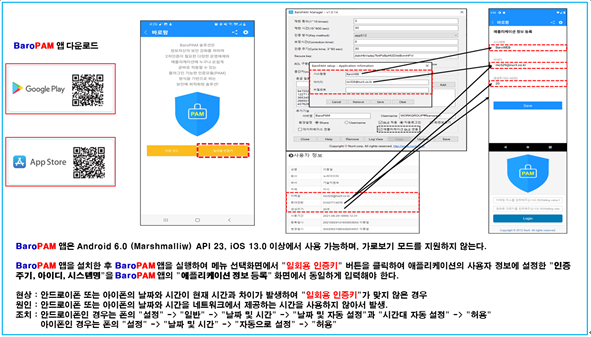

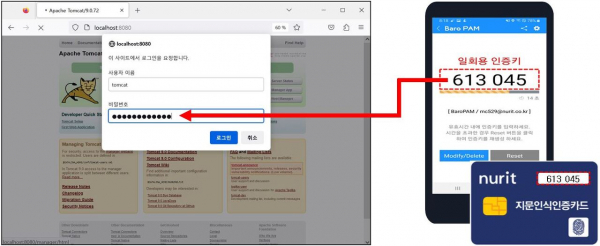

대부분 기업에서 업무를 위한 정보시스템을 사용해 각종 업무를 디지털로 처리하고 있다. 그러다 보니 시스템 로그인 때 다양한 보안 절차를 구비, 인증을 하고 있는 상황이다. 최근에는 해커에 의한 시스템 침입이나 개인정보 유출도 비일비재, 더 이상 미룰 수 없는 문제로 대두되고 있다. 시스템이 고도화됨에 따라 보안 및 인증 수단도 발전하고 있지만 해킹 기술도 발전하고 있어 보안 시스템 담당자 고민은 늘어가고 있는 상황이다. 이러한 정보시스템 로그인 때 사용되는 인증수단에 대해 알아보고자 한다. 보통의 정보시스템은 아이디와 패스워드로 접근통제가 이뤄지고 있는 데 별도의 추가적인 인증 절차를 두는 방식을 2차 인증 방식이라고 한다. 이중 게이트웨이-프록시 방식이나, SMS 또는 이메일 등 문자기반 인증방식은 해..