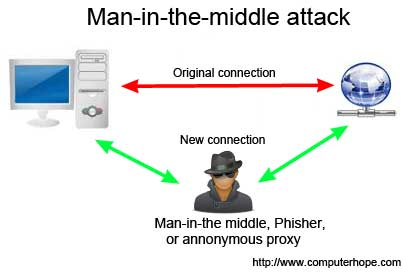

중간자 공격은 권한이 없는 개체가 두 통신 시스템 사이에서 스스로를 배치하고 현재 진행 중인 정보의 전달을 가로채면서 발생하게 된다.

간단히 말해서, 현대판 도청 시스템이라고 할 수 있는 것이다.

다들 스마트폰 가지고 계시죠!

스마트폰을 한번 보시겠어요~? 화면에 다양한 앱이 설치되어 있을 것으로 예상되는데요.

앱을 한번 보세요. 그리고 폰에 연결되어 있는 스마트 장치도 보시기 바랍니다.

그리고 지금 보고 있는 웹사이트도 한번 확인해보세요~

자 그럼 이제 잠깐 눈을 감아보세요~

그리고 방금 봤던 모든 것들에 대해서 생각해보세요~

이 모든 것들을 움직이는 것은 무엇일까요~?

정답은 ~~ 데이터 혹은 정보라고 할수 있겠습니다^^

사실 데이터의 핵심은 이동한다는 것인데요!

하나의 PC 에서 다른 서버로 또 한 서버에서 다른 서버로 나아가 한 국가에서 다른 국가로~~ 이렇듯 데이터는 한계가 없답니다.

하지만!! 이러한 자유로운 이동을 통해 보안 및 사생활에 대한 문제를 발생시키지요.

데이터가 end 포인트에서 다른 end 포인트로 이동하는 경우!

전송 기간은 통제가 어느 정도 상실되는 곳이 된답니다.

공격자가 전송 중에 데이터로 이 end 포인트와 인터셉트 혹은 템퍼 사이에 자신을 배치하는 경우,

중간자 공격에 해당되게 되는 것입니다.

중간자 공격(Man-in-the-middle attack)이란?

쉽게 말하면, 도청과 매우 유사합니다.

두 사람이 모르게 중간에서 대화를 엿들을려고 하는 사람~ 즉 중간자라고 할 수 있는 것이랍니다.

중간자 공격에 대해 좀 더 자세히 살펴볼까요

중간자 공격은 장치(PC/전화)와 웹 서버 사이에서 데이터 전송이 이루어지는 동안 기술과 도구를 사용하여 공격자는 두 사이에 자신을 배치하고 데이터를 가로채는 것이라고 할 수 있습니다.

기본적으로 이것은 트릭! 즉 속임수랍니다.

양측이 서로 이야기하고 있다고 믿고 있겠지만 실제로는 가해자와 소통을 하고 있는 것이지요.

이 공격은 장치 와 서버 간 통신 중에 발생하는 것만이 아니라 두 시스템이 가상으로 데이터를 교환하는 곳 어디서든 발생할 수 있습니다.

중간자 공격(Man-in-the-middle attack)의 작동원리

이 공격의 경우, 하나가 아닙니다.

총 4개가 있는데요! 일반적으로 스니핑(Sniffing), 패킹 주입(Packet Injection), 세션 하이재킹 공격(Session Hijacking), SSL 스트리핑(SSL Stripping) 가 있습니다.

1. 스니핑(sniffing)

스니핑 또는 패킷 스니핑은 시스템/네트워크에서 들어오고 나가는 데이터 패킷을 캡쳐하는데 사용되는 기술이다.

네트워크에서의 패킷스니핑은 도청이랑 비슷하지요. 하지만 패킷 스니핑은 올바르게 적용되면 합법적이며

보안 목적을 위해 이를 수행하고 있다는 점을 기억해야 한다.

2. 패킷 인젝션(Packet Injection)

공격자가 일반 데이터와 함께 악의적인 데이터를 주입하는 것이다.

사용자는 합법적 통신 스트림 일부로 제공되기 때문에 파일/멀웨어 프로그램을 알지 못하게 되는 것이죠.

이러한 파일은 중간자 공격과 서비스 거부 공격에서 흔히 볼 수 있는 요소다.

3. 세션하이재킹 공격 (Session Hijacking)

일명 세션 가로채기라고 불리는 이 공격은 두 시스템 간 연결이 활성화된 상태를 가로채는 것?! 인데요.

“Session Expired” 오류가 발생하게 만든다.

은행 계좌에 로그인하고 로그 아웃하는데 걸리는 시간을 세션이라고 하는데요!

이러한 세션이 해커들의 표적이 되고, 대부분의 경우에 해커는 자신의 존재를 이 세션에서 확인하고 제어하며 다양한 방법으로 공격을 실행한다.

4. SSL 스트리핑(SSL stripping)

SSL에 대해 어느 정도 인지하고 계신다면 아시겠지만!

SSL/TLS 인증서는 암호화를 통해 온라인 통신을 안전하게 유지하지요!

하지만 SSL 스트립핑 공격을 받을 경우, 공격자는 SSL/TLS 연결을 차단하여 프로토콜이 보안성이 있는 HTTPS에서 안전하지 않은 HTTP로 전환된다.

중간자 공격(man-in-the-middle attacks)을 막는 방법은?

이 공격에 대한 기술이 필요하며 반드시 올바른 도구를 통해 도움을 받아야 한다.

사실 이 공격을 일반인이 막기는 쉽지 않으며 매우 복잡한 일이다.

그렇기 때문에 공격을 최소화하고 방지하기 위한 보호법을 알아둘 필요성이 있다.

이 중간자 공격을 피하기 위한 보호 방법에 대해 알아볼까요?

중간자 공격으로부터 보호하기 위한 방법

▶최우선 적으로 암호화와 일회용 인증키가 하나의 대책이 된다.

▶방문하는 웹사이트의 URL에 HTTPS가 있는지 확인하세요

▶웹사이트에서 SSL을 사용하는 경우, 불안정하거나 안전하지 않은 SSL 프로토콜을 사용하지 않도록 즉, 비활성화시켜야 한다(TLS1.1과 TLS1.2만 활성화해야 한다)

▶출처가 불분명한 링크를 클릭하지 마세요.

▶웹사이트 내 혼합 컨텐츠가 없게 만들어야 한다.

▶불법 복제된 컨텐츠를 다운로드 하지 마세요.(ex 영화, 동영상, 만화 등)

▶공용 와이파이 이용 시 , 주요 데이터를 전송하거나 구매 및 결제를 하지 마세요.

▶집/회사의 네트워크 보안을 확인하세요.

▶만약 본인이 웹사이트의 관리자인 경우 HSTS를 구현해야 한다.

▶이메일을 열기 전 반드시 보낸이(발신자)를 확인하세요.

▶시스템에 적절한 보안 툴을 설치하세요.

"아무 것도 신뢰하지 않는다" = "아무도 믿지 마라" = "계속 검증하라"

앞으로 정보 보안의 흐름은 보안은 강화하고 사용자의 불편함을 최소화하는 방향으로, 기억할 필요가 없는 비밀번호! BaroPAM이 함께 하겠습니다.

'▶ BaroSolution > 기술문서' 카테고리의 다른 글

| 정보자산의 보안 강화를 위하여 2차 인증을 위한 바로팜(BaroPAM) 저작권 등록증 (0) | 2019.03.29 |

|---|---|

| 중간자 공격(Man-in-the-middle attack)은 왜 알아차리기 어려운가, 방법과 대책 (0) | 2019.03.18 |

| 정보자산의 보안강화를 위한 BaroPAM의 보안전략 (0) | 2019.03.04 |

| 2차 인증을 위한 Windows용 BaroPAM 솔루션의 기술적 설명 (0) | 2018.11.27 |

| 정보자산의 보안강화를 위한 접속 시 3단계 보안전략 (0) | 2018.07.14 |