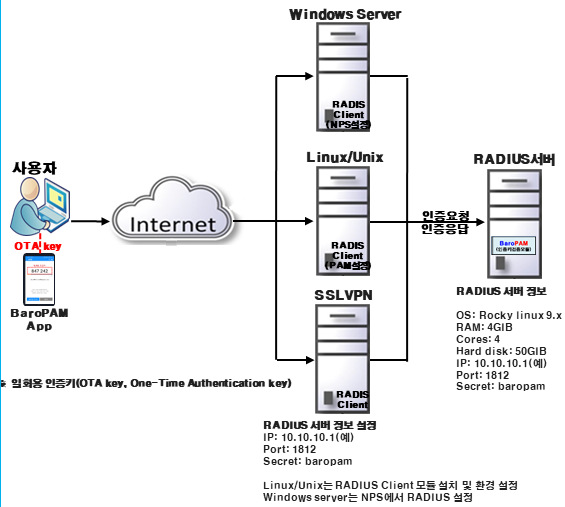

차세대 BaroPAM 솔루션이 가고자 하는 방향은 "보안은 강화하되 사용자 불편을 최소화하는 방향으로!" 외부의 해커 또는 내부 사용자가 불법적 으로 정보자산에 접근하는 상황을 제한하여 정보자산의 보안 강화를 위하여 다양한 운영체제(OS)와 애플리케이션에 로그인(Log in)할 경우 계정(아이디) 및 비밀번호(1차 인증) 이외에 별도의 추가인증(2차 인증)으로 다시 한번 신원을 확인하여 공격자가 탈취한 아이디, 비밀번호 등으로 로그인을 시도하더라도 2차 인증 과정이 있기 때문에 피해를 예방할 수 있다. 인터넷 뱅킹 로그인 시 비밀번호 입력 후, OTP 생성기나 모바일 인증 앱을 통해 생성된 코드를 입력하는 것이 2차 인증의 대표적인 사례다. 사이버 공격이 점점 정교해짐에 따라, 기존 2차 인증 시스템..