요즘들어, 하루가 다르게 사이버 공격이 밤낮없이 발생하고 있다.

방심한 사이를 틈타 눈 깜짝할 사이에 시스템을 마비시키거나 소중한 개인정보를 탈취해 간다.

더욱이 사이버 범죄자들은 날이 갈수록 체계적이고 지능화되어 조직화되는 양상으로 진화하고 있다.

처음부터 완전한 보안 시스템은 없다.

간단(느슨)한 구성에서 시작해 더 복잡(견고)한 보안 시스템으로 진화하는 것이 중요하다.

날로 지능화되는 사이버 공격에 대응하기 위하여 무엇 보다도 정보자산에 대한 보안 인식의 대전환이 필요한 시기다.

정보자산의 보안 강화를 위하여 무엇 보다도 2차 인증(추가 인증)을 우선적으로 도입해야 하는 곳은 바로 다양한 애플리케이션이 운영되는 Windows, Mac, Linux/Unix 계열의 운영체제(OS, Operation System)가 가장 기본이다.

특히, 해커들이 다양한 운영체제에 우회/원격접속 차단 및 중간자 공격을 어떻게 차단하고 방어할 것인지가 중요하다.

그러기 위해서는 다양한 운영체제 시스템에 로그인 시 로그인-ID 및 비밀번호 이외에 반드시 별도의 추가인증 절차가 필요하다.

또한, 사용자가 웹사이트나 앱인 플리케이션에 로그인할 때 기본적인 로그인 외에 별도의 추가 인증인 다중 인증(MFA, Multi-Factor Authentication)으로 보안을 강화해야 한다.

다중 인증에는 아이디와 비밀번호 이외에 2차로 지문·홍채 등 생체인식, 인증서, 이메일, OTP 등이 사용되며, 로그인 시 별도의 비밀코드를 제공한다.

중앙집중식으로 중앙화 되어 있는 Gateway(+Proxy) 인증 방식은 접속하기 위한 통로를 별도로 설치한 후 사용자가 해당 통로를 통해서만 접근하도록 하는 방식이다.

예를 들어, 자동차를 타고 고속도로에 진입하기 위해서 반드시 톨게이트를 거쳐 통행료 징수를 위한 체크를 하듯이 서버나 네트워크, DB에 접속, 로그인하거나 로그인 한 후에 프로세스를 수행하기 위해서는 반드시 Gateway(+Proxy)를 거치도록 구성하여 모든 로그인과 철저하게 통제하는 방식이다.

중앙집중식으로 중앙화 되어 있는 Gateway(+Proxy) 방식은 별도의 서버(안전성을 위해 이중화 구성 필요)를 설치한 후에 독립적인 IP 및 포트를 부여하고, 접속 시 해당 IP 및 포트로 로그인 하도록 한다.

중앙집중식으로 중앙화 되어 있는 별도의 인증서버 방식인 Gateway(+Proxy) 방식을 사용하는 것은 해커들이 너무도 좋아하는 우회/원격 접속, 중간자 공격이 가능한 솔루션으로 보안 전문가들은 이런 분류의 솔루션은 보안 솔루션으로 취급하지도 않는다.

다양한 운영체제 및 애플리케이션의 보안을 강화하기 위해서 각각의 컴포넌트 하나하나를 보호하는 방안(다계층 인증 체계, Multi-layer authentication system)을 마련하여 선택이 아닌 반드시 필수로 2차 인증(추가 인증)을 적용하여 보다 안전하게 정보자산을 보호할 수 있다.

보안성이 강하며, 단순하고, 관리도 필요 없고, 장애도 없고, 누구나 손쉽게 곧바로 적용하여 사용할 수 있고, 솔루션을 도입할 때 별도의 서버나 DB 같은 추가 도입이 필요 없는 솔루션을 적용하여 시너지 효과를 발생할 수 있다.

아직도 보안에 취약한 이런 방식이 사용되고 있다는 현실이 안타깝다.

▶2차 인증 중 해커들의 가장 좋아하는 적용 방식: Gateway(+Proxy) 방식

▶2차 인증 중 가장 취약한 인증 방식: SMS, 이메일 등 문자기반의 인증

▶2차 인증 중 해커들이 가장 애용하는 우회 기술과 피로공격에 취약한 인증 방식: 2 채널 인증

▶피싱 공격에 잘 속는 링크 방식: QR 코드 방식

정보자산의 보안 강화를 위해서는 가장 중요한 기본 사항이다.

▶계정정보(ID/PW)가 유출되어도 대안이 있는지?

▶보안 관점에서 위험을 얼마나 분산 시킬 것인지?

▶인증 절차 시 데이터 위변조를 어떻게 방어할 것인지?

▶계정 정보 도용 및 악용은 어떻게 차단할 것인지?

▶관리자 권한상승은 어떻게 차단할 것인지?

▶브라우저 자동 로그인은 어떻게 방어할 것인지?

▶단일 지점 공격을 어떻게 방어할 것인지?

▶우회/원격접속을 어떻게 차단할 것인지?

▶중간자 공격을 어떻게 방어할 것인지?

▶다중 인증(MFA)의 우회기술/피로공격을 어떻게 방어할 것인지?

정보자산의 보안강화를 위해서는 무엇보다도 매번 변하거나 한번 사용하고 버리는 일회성/휘발성 같은 동적인 보안인 일회용 인증키는 본인이 소유하고 있는 일회용 인증키 생성매체를 사용해서 본인이 직접 일회용 인증키를 생성하여 본인이 직접 접근하고자 하는 정보자산에 입력 및 검증해야 그나마 보안 사고를 예방할 수 있는 최선책이다.

"아무 것도 하지 않으면 중간은 간다"는 건 오래된 말이고, 클라우드 시대에는 통하지 않는 말이다.

새로운 시대에는 새로운 보호 장치가 어울린다.

시스템과 인프라는 자꾸만 새 것으로 바뀌는데 왜 예전 것들을 부여잡고 있는지 각자가 스스로를 검토해야 할 때다.

결론은 다양한 운영체제 및 애플리케이션에 "2차 인증을 도입했다"는 것이 아니라 기술 및 보안성 등 "어떤 2차 인증을 도입했느냐"가 관건이다.

"절대 믿지 말고, 항상 검증하라(Never Trust, Always Verify)"

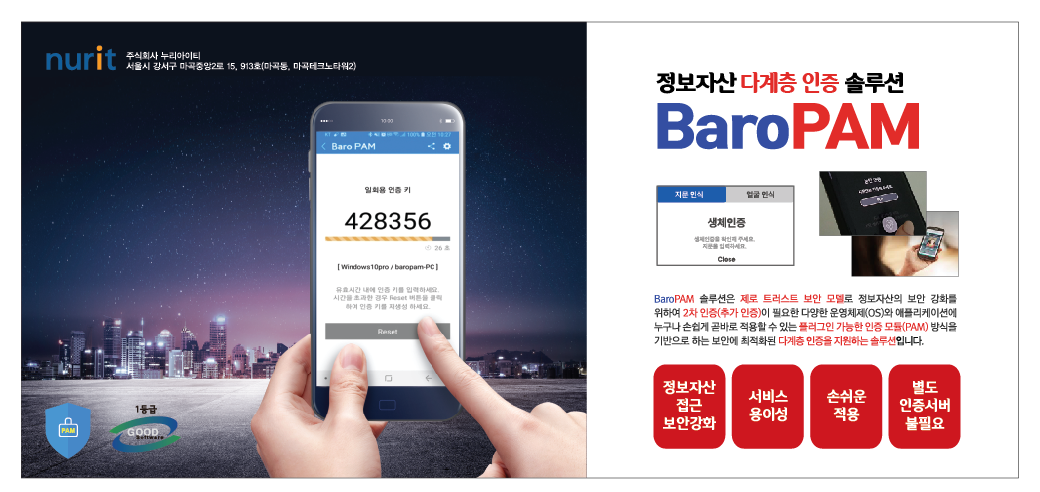

앞으로 정보 보안의 흐름은 보안은 강화하고 사용자의 불편함을 최소화하는 방향으로, 기억할 필요가 없는 비밀번호! BaroPAM이 함께 하겠습니다.

'▶ BaroSolution > 기술문서' 카테고리의 다른 글

| VPN의 보안 강화를 위하여 2차 인증 솔루션의 적용은 선택이 아닌 필수로 적용해야 할 최적의 방안 (0) | 2023.10.09 |

|---|---|

| 정보자산의 보안 강화를 위한 2차 인증이란? (0) | 2023.09.30 |

| 망분리로 인한 보안이 강화된다는 것은 어불성설이며, 지금은 정보보안에 대한 인식의 대전환이 필요한 시대 (0) | 2023.09.15 |

| 보안 강화를 위해서 가장 중요한 다중인증(MFA)의 기본적인 사항 (0) | 2023.08.28 |

| 정보보안(Information Security) (0) | 2023.08.22 |