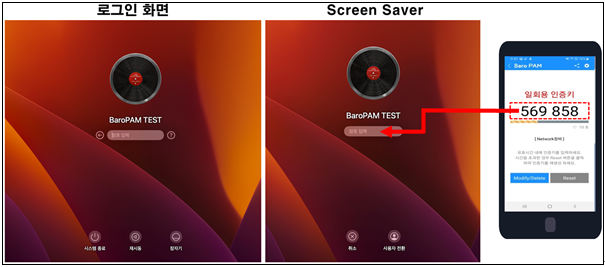

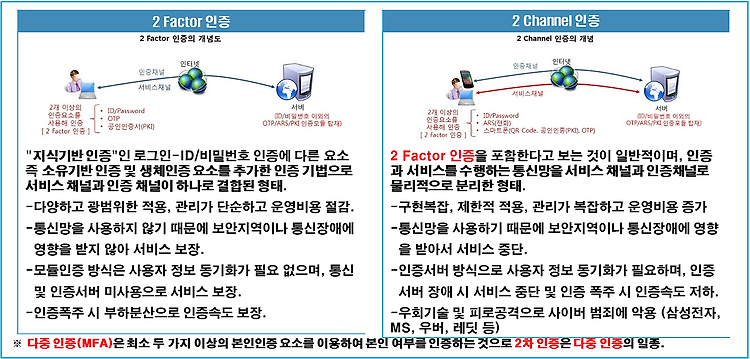

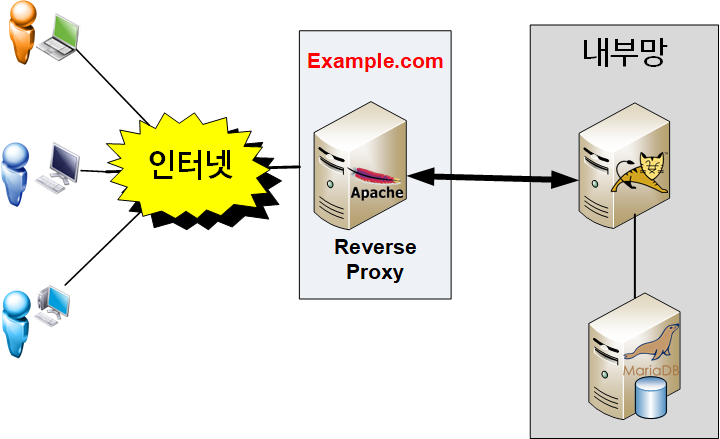

목차 1. BaroPAM 설치1.1 BaroPAM 설치 전 준비사항1.2 BaroPAM 설치 모듈 다운로드1.3 BaroPAM 환경 설정 파일 생성1.4 BaroPAM 환경 설정 2. BaroPAM 적용2.1 BaroPAM 적용 프로세스2.2 BaroPAM 적용 화면2.3 Mac OS X 로그인 방법2.4 ssh/sftp 접속 툴3. BaroPAM 제거3.1 BaroPAM 환경 제거 4. BaroPAM FAQ 5. About BaroPAM 1. BaroPAM 설치1.1 BaroPAM 설치 전 준비사항Mac OS X는 애플에서 만든 모바일 CPU 아키텍쳐(arm64), 인텔에서 만든 CPU 아키텍쳐인 X86으로 구분하는데, 다음의 명령어를 실행하여 확인한다. 참고) 애플에서 ..