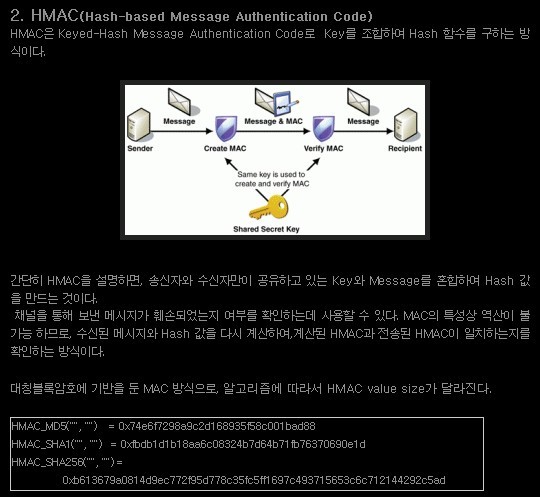

Copyright ⓒ 2006 Nurit. All rights reserved.http://www.nurit.co.kr 상호: 주식회사 누리아이티 설립일: 2018년 1월 19일 등록번호: 258-87-00901 대표이사: 이종일 대표전화: 02-2665-0119(기술지원/영업문의) 이메일: mc529@nurit.co.kr 주사업분야: 정보자산의 보안강화를 위한 다계층 인증S/W 사업장: 서울시 강서구 마곡중앙2로 15, 913호(마곡동, 마곡테크노타워2) 주요 품목: BaroPAM, BaroCRYPT, BaroCollector, BaroFDS, BaroIDS 자문교수: 문영상 숭실대학교정보과학대학원 소프트웨어공학과 겸임교수..