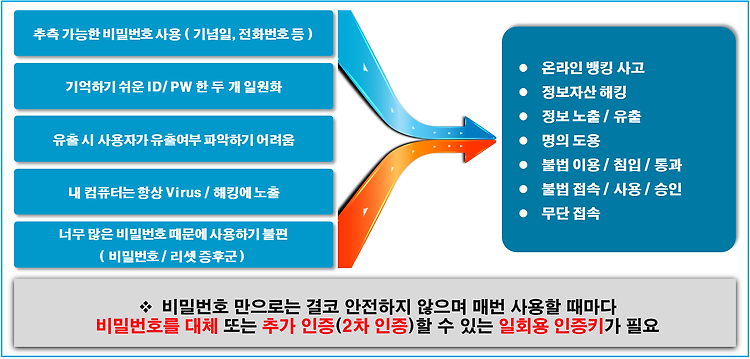

강력한 보안을 위해서는 2,3 단계의 과정을 더 거치게 되기 때문에 번거롭고 복잡하다는 생각을 할 수도 있다. 그러나 이러한 보안과정이 해킹이나 정보 유출로부터 자신의 정보를 안전하게 지켜줄 수 있다. 그래서 "최신 기술"들은 복잡하고 번거로운 과정을 조금 더 간단하고 쉬우면서도 안전하게 개인의 정보를 지킬 수 있도록 하기 위한 방법으로 발전하고 있다. 개인 정보 보호 및 정보 유출의 피해를 최소화 하기 위해서는 정보자산의 주기적인 비밀번호 변경이 중요한다. 그러나 보안 전문가들은 정기적인 번호변경 못지 않게 비밀번호를 설정하고 관리하는 방법이 더욱 중요하다고 말한다. 개인정보 유출사고 피해를 입은 사람들 중에는 외우기 쉽거나 유추가 가능하도록 비밀번호를 설정하거나 또는 여러 정보자산에 대해 동일한 비밀..