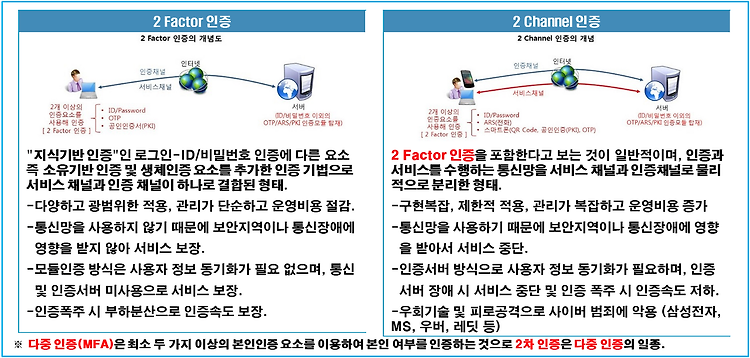

국가 사이버안전센터에서 인증 우회 취약점 점검 관련하여 국가기관의 각 시스템 내에 사용하는 인증 솔루션 사용 시 인증절차 시 데이터를 변조하여 우회 인증절차에 대한 문제가 없는지 기술적인 문서를 요구한다. 국가 사이버안전센터에서 다음으로 인증 솔루션에 대한 보안 취약점으로 예상되는 내용은 다음과 같다. 첫번째로 로그인 계정이나 개인정보의 도난, 스파이 행위, 통신 방해, 데이터 변경 등에 사용되는 중간자 공격(Man-in-the-middle attack)을 방어할 수 있는지? 두번째로 모바일 문자 메시지로 인증코드를 전송 했을 때 발생하는 심스와핑(SIM-swapping) 공격을 방어할 수 있는지? 세번째로 리버스 프록시(Reverse Proxy)와 같은 기술을 적용하여 인증을 우회할 수 있는 구조인지..