Microsoft가 기업의 보안 관리자에게 권장하는 내용(보안기준)은 주기적인 비밀번호 변경이 보안에 실질적으로 도움이 되지 않는다는 주장이 힘을 얻은 상황에서 PC 운영체계인 Windows 10과 Windows 서버의 보안 기준에서 비밀번호를 주기적으로 변경해야 한다는 조항을 삭제했다.

KISA의 주기적인 비밀번호 변경 조항이 이용자 불편만 초래할 뿐 보안에 대해서는 긍정적인 효과가 미약하다.

인터넷 보안 전문가는 “사용 중인 웹사이트에 비슷한 비밀번호를 적용해 오다가 해킹으로 탈취돼 비밀번호를 변경했으나, 나 자신 조차도 변경한 비밀번호를 기억하지 못하고 있다”고 말했다.

이어 “특수문자를 포함하라는 기준이 생겼지만, 기존에 수많은 곳에 적용한 비밀번호와 다르고, 가입하는 웹사이트마다 허용하는 특수문자의 제한이 있어서 이에 대한 기억을 일일이 하지 못한다.

자신이 변경한 비밀번호를 기억 못해 해당 비밀번호 재설정에 시간과 비용 낭비를 빈번하게 경험하고 있다”고 비밀번호 기반 로그인 기능 사용의 불편함을 토로했다.

미국립표준기술연구소(NIST)가 최근 발표한 패스워드 가이드라인에 따르면 주기적으로 비밀번호를 변경하는 것이 온라인 해킹 침해를 결코 막지 못한다고 한다.

주기적인 비밀번호 변경은 약한 비밀번호를 생성시킬 가능성이 높을 뿐만 아니라 사용자는 수십 개의 비밀번호를 기억하지 못해서 결국 어디엔 가는 써 놓게 된다는 것이다.

NIST는 패스워드 가이드라인 개정을 통해 비밀번호를 특수문자를 포함한 여러 문자로 조합하고 일정 기간마다 바꾸도록 하라는 강제요건을 삭제했다.

비밀번호를 자주 바꾸면 일련의 좋아하는 숫자.문자 한두개를 규칙적으로 변경하기 때문에 비밀번호 해킹툴에게는 다음에 변경할 비밀번호 예측이 가능하다.

그러기 때문에 기업은 비밀번호가 유출되어도 도용할 수 없도록 비밀번호를 일회용 인증키로 대체하거나 로그인-ID/비밀번호 이외에 2차 인증체계로의 변화가 필요하다.

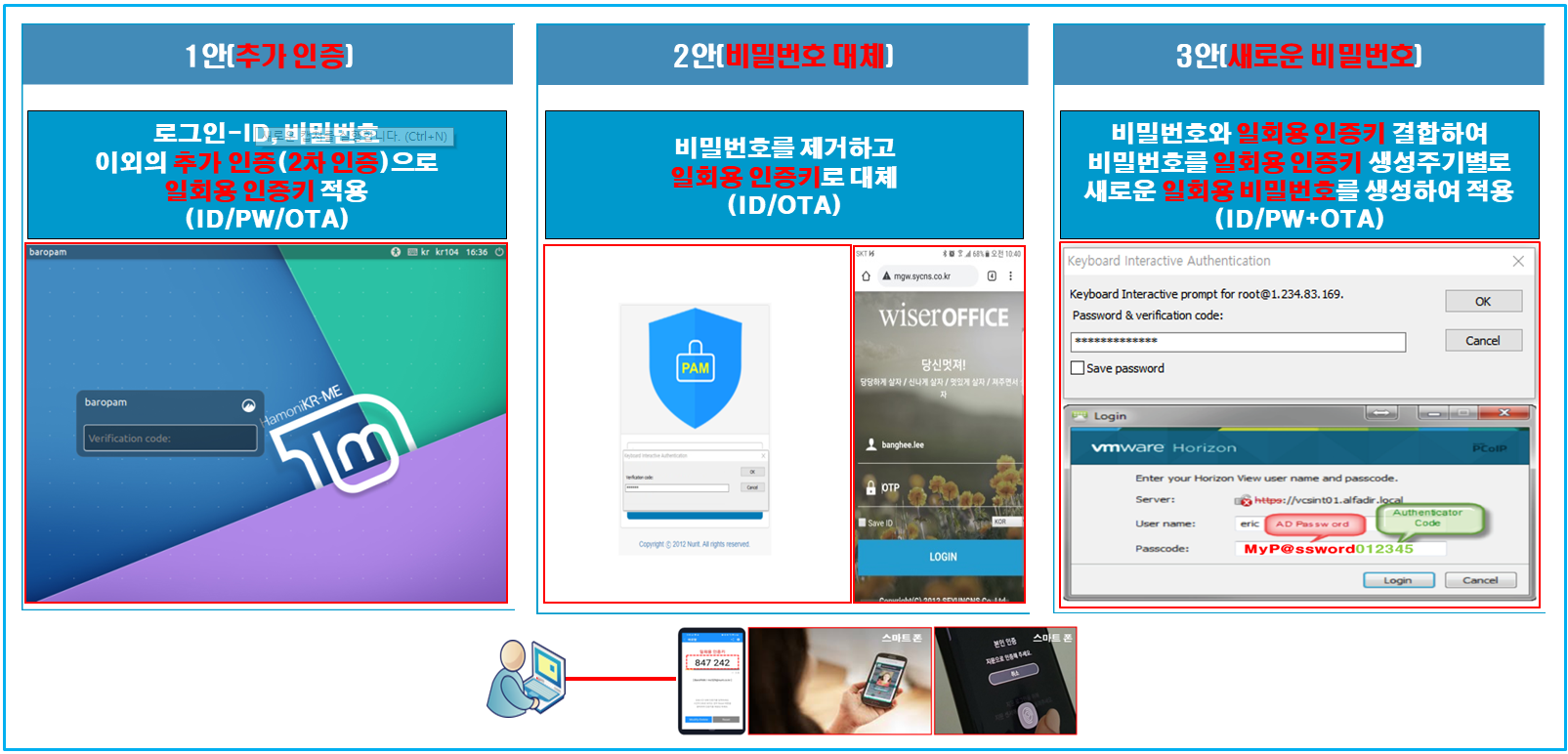

정보자산의 보안강화를 위한 접근제어 2차 인증 솔루션인 BaroPAM을 이용한 정보자산에 로그인 시 비밀번호에 대한 적용 방법은 다음과 같이 3개 안이 있다.

1안: 로그인-ID, 비밀번호 이외의 추가 인증(2차 인증)으로 일회용 인증키 적용(ID/PW/OTA)

2안: 비밀번호를 제거하고 일회용 인증키로 대체(ID/OTA)

3안: 비밀번호와 일회용 인증키 결합하여 비밀번호를 일회용 인증키 생성주기별로 새로운 일회용 비밀번호를 적용(ID/PW+OTA)

BaroPAM은 보안성도 뛰어나지만, 단순하고, 관리도 필요 없고, 장애도 없고, 손쉽게 적용할 수 있고, 비용도 저렴하고, BaroPAM을 도입할 때 서버나 DB 같은 추가 도입이 필요 없다.

"아무 것도 하지 않으면 중간은 간다"는 건 오래된 말이고, 클라우드 시대에는 통하지 않는 말이다.

새로운 시대에는 새로운 보호 장치가 어울린다.

비밀번호 하나로 관문을 지키는 건 더 오래된 방식이다.

시스템과 인프라는 자꾸만 새 것으로 바뀌는데 왜 예전 것들을 부여잡고 있는지 각자가 스스로를 검토해야 할 때다.

결론은 보안 강화를 위하여 어느 한 구간만 보안 강화는 별로 도움이 되지 않다.

이제는 모든 정보자산에 대한 2차 인증(추가 인증) 솔루션인 BaroPAM의 적용은 선택이 아닌 필수로 보다 더 안전하게 클라우드 환경의 정보자산을 보호할 수 있다.

"아무 것도 신뢰하지 않는다" = "아무도 믿지 마라" = "계속 검증하라"

앞으로 정보 보안의 흐름은 보안은 강화하고 사용자의 불편함을 최소화하는 방향으로, 기억할 필요가 없는 비밀번호! BaroPAM이 함께 하겠습니다.

'▶ BaroSolution > 기술문서' 카테고리의 다른 글

| 개방형 OS인 하모니카OS의 보안 강화를 위한 BaroPAM의 3단계 보안전략 (0) | 2019.06.20 |

|---|---|

| 보안 강화를 위한 개방형OS인 하모니카OS에 다중인증 솔루션인 BaroPAM 연동 (0) | 2019.06.15 |

| 개인정보가 포함된 본인인증 요소 및 방식 (0) | 2019.06.06 |

| 보안 강화를 위한 비밀번호 대체 및 2차 인증(추가 인증) 솔루션인 BaroPAM의 활용 및 응용 (0) | 2019.05.26 |

| 정보자산과 게이트/도어락/스마트금고/CCTV 솔루션의 융합 (0) | 2019.05.23 |